携帯電話をハッキングする方法: ハッカーがよく使うテクニックと手法

電話のハッキングとは、ユーザーの知らないうちに、または同意なしに電話にアクセスするプロセスです。これにより、ハッカーはユーザーの情報を盗み、ソーシャル メディアや銀行など、すべてのアカウントにアクセスできます。デバイスが侵害されると、デジタル世界のあらゆる側面が制御され、電話の隅々までアクセスできるようになります。

ハッカーはあなたの画面を見ることができますが、実際には、すべてがどこにあるかを知っているので、何も見る必要はありません。写真が保存されている場所、パスワードが保管されている場所、すべての機密ファイルが記録されている場所をハッカーは知っています。

携帯電話へのハッキングには、マルウェア、フィッシング、セキュリティ上の欠陥の悪用などの方法があります。ハッカーがアクセスを獲得すると、個人データの盗難、デバイスの制御、ユーザーのプライバシーの侵害など、広範囲にわたる操作を実行できます。

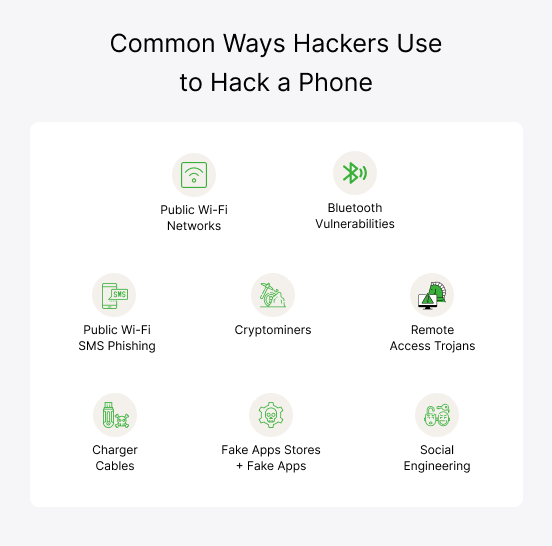

以下はハッカーが使用する方法です

公共Wi-Fiネットワーク

公衆 Wi-Fi ネットワーク ユーザーはパスワードなしで公衆ネットワークに接続できます。しかし、ハッカーは偽のホットスポットを設定し、パケット スニッフィング ツールを使用して、これらの無料ネットワークを悪用する可能性があります。これにより、ハッカーは電話のアクティビティをスパイし、パスワードやクレジットカードの詳細などの機密情報を盗むことができます。また、不正アクセスや制御を行うために、デバイスにマルウェアをインストールする可能性もあります。

Bluetooth の脆弱性 (Bluesnarfing)

ブルースナーフィングは、サイバー犯罪者が Bluetooth を介して携帯電話をハッキングするサイバー攻撃です。ハッカーは、脆弱または安全でない Bluetooth 接続を悪用して、連絡先、メッセージ、ファイルなどの機密データを盗みます。ブルースナーフィングは、ユーザーが Bluetooth をオンにして、範囲内のどのデバイスでも検出できるようにしたときに発生します。ハッカーはそれを携帯電話とペアリングできるため、この方法は目立たず危険なデータ盗難の形態となります。

SMSフィッシング

SMS フィッシング、または「スミッシング」は、ハッカーが信頼できる組織を装って偽のテキスト メッセージを送信するサイバー活動の一種です。これらのメッセージには、パスワードや個人情報などの機密情報へのリンクや要求が含まれています。ユーザーは、本物だと思い込んでリンクをクリックし、情報を提供する場合があります。しかし、ハッカーはデータを盗み、個人情報の盗難や金銭的損失のリスクが高まります。

暗号通貨マイナー

暗号通貨マイニングは、悪意のあるアプリやフィッシングリンクを通じて暗号通貨マイニングソフトウェアを密かにインストールすることで携帯電話をハッキングするために使用されます。インストールされると、暗号通貨マイナーは携帯電話の処理能力を使用してデジタル通貨をマイニングします。これによりデバイスのリソースが消耗し、過熱、バッテリーの消耗、パフォーマンスの低下を引き起こします。被害者は気づかないことが多い一方で、ハッカーは侵害されたデバイスを使用してマイニングした暗号通貨から利益を得ます。

リモートアクセス型トロイの木馬

リモート アクセス トロイの木馬 (RAT) は、ハッカーが被害者の電話に不正アクセスするために使用する悪意のあるプログラムです。これらのプログラムは、被害者が悪意のあるゲーム、アプリ、または正当に見える添付ファイルをダウンロードしたときにデバイスに侵入します。インストールされると、RAT は密かに動作し、ハッカーがアクティビティをスパイしたり、機密情報を盗んだり、追加のマルウェアをインストールしたりできるようになります。

ソーシャルエンジニアリング

ソーシャル エンジニアリングとは、個人を騙して機密情報を漏らしたり、携帯電話へのアクセスを許可したりするサイバー活動です。ハッカーは信頼できる連絡先や権威ある人物を装い、フィッシングやプリテキスティングなどの戦術を使って被害者を騙し、パスワード、PIN、その他の機密データを共有させます。ハッカーは情報を入手したら、被害者の携帯電話にアクセスしてハッキング アプリをインストールし、データを悪用します。

感染したUSB/充電ケーブル

悪意のあるソフトウェアが埋め込まれた感染した USB ケーブルや充電ケーブルは、電話のハッキングに使用されます。ケーブルを電話に接続すると、スパイ アプリケーションが展開され、デバイスへのアクセスが可能になります。これにより、ハッカーはデータを盗んだり、アクティビティを追跡したり、電話をリモートで制御したりすることができます。これらのケーブルは通常のケーブルとまったく同じに見え、ほとんどのユーザーを騙すことができますが、このサイバー攻撃はそれほど一般的ではありません。

偽アプリストア + 偽アプリ

偽のアプリ ストアや偽のアプリは、ユーザーを騙してスパイウェアをダウンロードさせ、携帯電話をハッキングするために使用されます。これらの偽のプラットフォームやアプリは正規のものを模倣しており、マルウェアが隠されています。インストールされると、この隠れたプログラムによって携帯電話のセキュリティが侵害され、データ漏洩や不正なデバイス制御につながる可能性があります。

自分の携帯電話がハッキングされたかどうかはどうやって分かりますか?

企業がアップデートのたびにバックドアやセキュリティ上の脆弱性を塞ごうとするため、ハッカーは誰かの電話をハッキングする最新の方法を調べるかもしれない。

犯人はさまざまな方法と高度なツールを使ってあなたの携帯電話にアクセスし、デバイス上で異常な動作やアクティビティを引き起こします。これに対する効果的な対抗策を知りたい場合は、自分で携帯電話をハッキングする方法を知っておくと、携帯電話が侵入された明確な兆候を見つけるのに役立つかもしれません。

ハッキングされたことを示す兆候は次のとおりです:

i. Apple IDまたはGoogleアカウントにアクセスできない

Apple ID または Google アカウントにアクセスできない場合は、携帯電話がハッキングされていることを示しています。サイバー犯罪者は、個人データや情報を悪用しながら、アカウントの認証情報を変更してユーザーをロックアウトし、制御を回復できないようにすることがよくあります。

ii. オンラインアカウントにログインできない

何度も試みて電話がハッキングされたことが判明しても、オンライン アカウントにサインインできません。サイバー犯罪者がパスワードを変更し、アカウントにアクセスできないようにするため、デバイスは侵害されています。

iii. リクエストしていない2FAコードを受け取る

ハッカーがあなたのログイン認証情報にアクセスし、セキュリティを回避しようとすると、2 要素認証 (2FA) コードがトリガーされます。あなたが要求していない 2FA コードが届くと、誰かが携帯電話をハッキングする方法を調べて、あなたのアカウントに侵入しようとしていることがわかります。

iv. ギャラリーに奇妙な写真や動画が見つかる

携帯電話への不正アクセスの明らかな兆候の 1 つは、ギャラリーに写真やビデオが見つかることです。誰かの携帯電話のカメラをハッキングすることは、ハッカーが最初に習得し、カメラを乗っ取って、知らないうちに写真やビデオを撮影するために使用する手段の 1 つです。これらのマルチメディアは、その後デバイスに保存されます。

v. 特定のアプリを常に終了または閉じる必要がある

携帯電話にインストールされているハッキング アプリケーションにより、特定のインストール済みアプリの動作が不安定になり、突然クラッシュすることがあります。一定のアクティビティがなくてもポップアップ表示されるアプリを終了する必要があることに気付くでしょう。

あなたの携帯電話からハッカーを排除できますか?

はい、専用のソフトウェア ツールを使用して、ハッカーを携帯電話から削除できます。ただし、削除するだけでは不十分な場合があります。携帯電話がどのくらいの期間ハッキングされているか、どの程度の個人情報や詳細が悪用されているかはわかりません。ハッカーはアクセスするとすぐに行動し、ユーザーが気付かないうちに必要な情報をすべて収集します。

携帯電話からハッカーを削除するにはどうすればいいですか?

ここで大きな疑問が浮かびます。携帯電話からハッカーを削除するにはどうすればよいかということです。これは多くの人が考えることですが、どこから始めるかを知っておくと大きな違いが生まれます。しかし、心配しないでください。これらの具体的な手順と解決策は、ハッカーを削除して携帯電話の制御を取り戻すのに役立ちます。

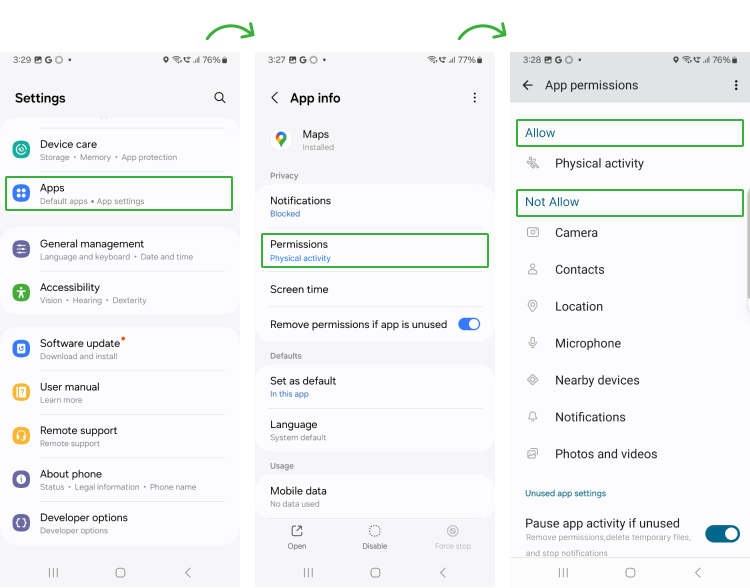

A. アプリの権限を確認する

アプリの権限を確認すると、アプリが必要なデータと機能にのみアクセスできるようにすることで、ハッカーを排除するのに役立ちます。まず、デバイス上であらゆる操作を行うためのアプリの権限を取得することから始まります。

定期的に権限を確認して調整することで、疑わしいアプリや不要なアプリに付与されたアクセスを識別して取り消すことができます。これにより、不正なデータアクセスやマルウェアによる悪用の可能性が軽減されます。

アプリの権限を確認するには、「設定」>「アプリ」>「権限」>「許可/不許可」に移動します。

B. キャッシュをクリアする

危険な Web サイトやリンクを開くと、悪意のあるソフトウェアが簡単に侵入します。キャッシュを定期的にクリアすると、Web ブラウザで入力した機密情報を悪用する可能性のある、潜在的に悪意のあるコードやスクリプトを確実に削除できます。

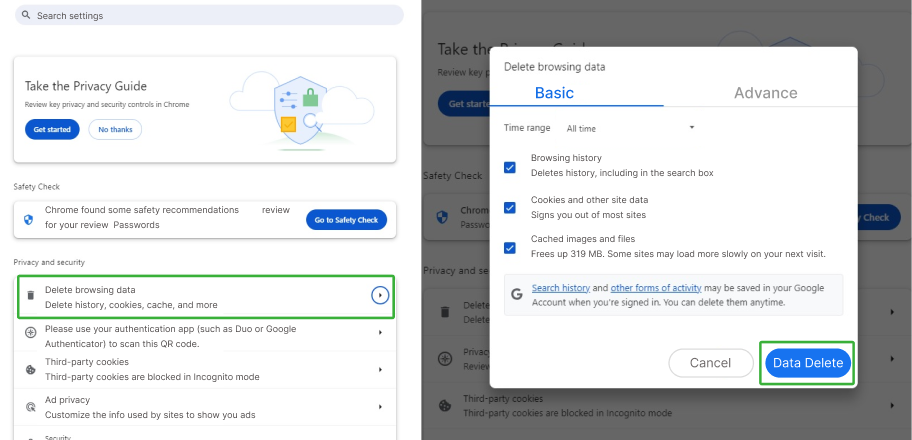

キャッシュをクリアするには:

Google設定を開く > プライバシーとセキュリティ > 閲覧履歴の削除 > データを削除

C. 見慣れないアプリを削除する

インストールしたアプリを頻繁に確認し、ダウンロードした覚えのないアプリをチェックして削除してください。これらのアプリは、スパイウェアをインストールして誰かの電話に侵入し、データを盗むために設計されている可能性が高いです。これらのアプリを削除すると、不正アクセスのリスクが軽減され、電話が安全になります。

D. Bluetoothから不明なデバイスを削除する

サイバー犯罪者は、Bluetooth を使用してデバイスとペアリングし、データを傍受し、脆弱性を悪用することが知られています。ハッカーは、連絡先からメッセージ、電子メールまで、携帯電話に保存されているすべての情報にアクセスできます。Bluetooth 接続を無効にして、認識できない接続をすべて削除することをお勧めします。

E. ウイルス対策ソフトを使う

人気のウイルス対策ソフトを使用すると、スパイ プログラムを検出、隔離、削除して、ハッキングの脅威を電話から取り除くことができます。高度なウイルス対策ソフトは、あらゆる種類のマルウェア、ウイルス、スパイ アプリをスキャンし、リアルタイムの保護を提供します。また、脆弱性を特定し、不正アクセスをブロックし、電話からハッカーを排除する最も効果的な方法でもあります。

F. 脱獄/ルート権限の削除

ルート化とジェイルブレイクは、デバイスのデフォルトのセキュリティ設定を削除するため、どの電話にも推奨されません。このプロセスにより、電話の保証が無効になり、悪意のある人物が誰かの電話をハッキングすることが比較的容易になります。電話内のデータは簡単に悪用され、悪用される可能性があるため、電話を工場出荷時の設定に復元する必要があります。

G. 携帯電話を更新する

デジタル脅威エージェントは、古いソフトウェア バージョンの脆弱性を特定してマルウェアをインストールする傾向があります。ハッキング アプリの使用を防ぐセキュリティ パッチとバグ修正が含まれているため、電話機の更新は不可欠です。常にデバイスの更新を確認し、インストールして電話機を保護してください。

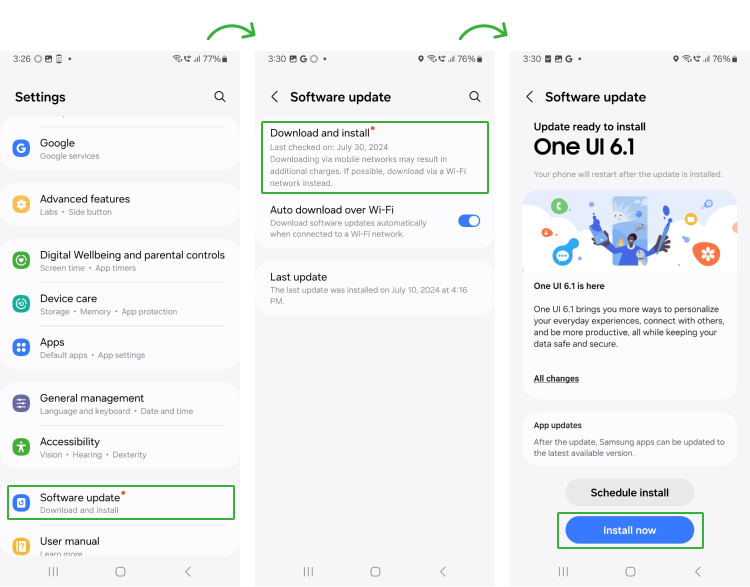

電話のアップデートを確認するには:

設定 > ソフトウェアアップデート > ダウンロードとインストール > 今すぐインストールをクリックします

H. 疑わしいファイルを削除する

信頼できないソースからファイルやアプリケーションをダウンロードすると、疑わしいファイルもインストールされることがあります。これらのファイルは目立たないように見えるかもしれませんが、システム構成をひそかに変更したり、データを盗んだり、アクティビティを追跡したりするマルウェアが含まれています。デバイスの内部セキュリティ スキャンまたはウイルス対策を使用して、これらのファイルを識別して削除できます。

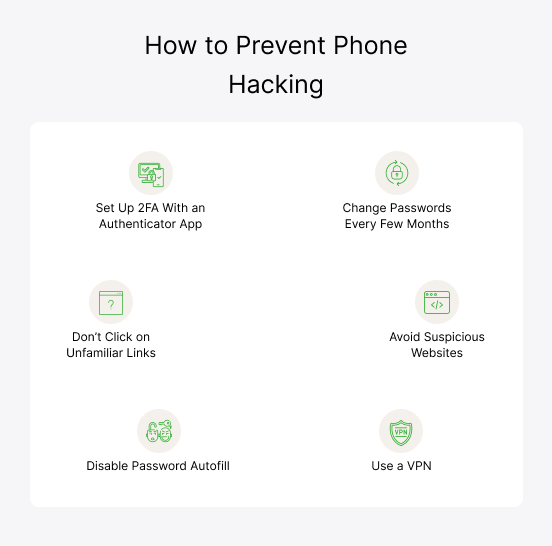

携帯電話のハッキングを防ぐ方法

一度ハッカーを排除したとしても、デバイスが完全に無防備というわけではありません。ハッカーは再びハッキングを試み、成功する可能性もあります。以下のヒントに従って、電話とデータの安全性を確保する必要があります。

I. 数か月ごとにパスワードを変更する

ハッカーは常に、長期間変更されていない弱いパスワードを悪用しようとしています。ハッキングの可能性を最小限に抑える最善の方法の 1 つは、パスワードを定期的に変更することです。また、文字、記号、数字を組み合わせた強力なパスワードを設定する必要があります。また、複数のアカウントに同じパスワードを使用しないようにする必要があります。

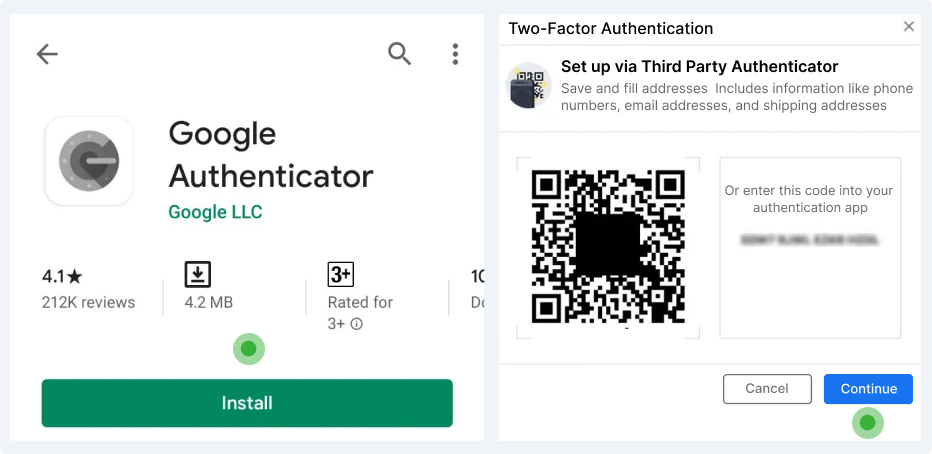

II. 認証アプリで2FAを設定する

電話番号の代わりに認証アプリを使用して 2FA を設定すると、より強固なセキュリティが実現します。この方法により、ハッカーが電話番号を乗っ取って SMS コードを傍受する、携帯電話番号をハッキングするためによく使用される手法である SIM スワッピングなどの脆弱性を回避できます。

認証アプリは、デバイスに保存される時間制限のあるコードを生成し、傍受や複製を困難にします。これにより、携帯電話やアカウントへの不正アクセスのリスクが軽減されます。

設定するには:

PlayStoreからGoogle Authenticatorをダウンロード > QRコードをスキャン > 続行

III. 見慣れないリンクをクリックしない

見慣れないリンクはクリックしないでください。ほとんどの場合、危険なフィッシング Web サイト、マルウェアのダウンロード、詐欺につながります。ハッカーは、これらの悪意のあるリンクを電子メール、メッセージ、広告に偽装し、ユーザーをだましてクリックさせます。

すでに被害に遭っている場合は、携帯電話からハッカーを排除する方法を学ぶことで、被害を回避できます。信頼できないリンクをクリックする衝動を抑え、デバイスを保護するための措置を講じることで、携帯電話と機密データが侵害されるのを防ぎましょう。

IV. 疑わしいウェブサイトを避ける

時々、正当なサイトのように思えても、悪意のある Cookie やスクリプトがホストされている Web サイトをランダムにクリックして開くことがあります。これらのサイトは、簡単に携帯電話に侵入する可能性があります。ハッカーは、デバイスに保存されているファイルや情報にアクセスできるようになります。携帯電話やデータへのリスクを最小限に抑えるには、リスクの高い信頼できない Web サイトの閲覧を避ける必要があります。

V. VPNを使用する

ハッカーは、セキュリティ保護されていない Wi-Fi ネットワークを好みます。VPN はインターネット接続を暗号化し、ハッカーによる傍受を困難にします。VPN は IP アドレスを隠し、サイバー攻撃者がオンライン アクティビティを追跡したり、デバイスを攻撃したりすることを防ぎます。VPN を使用すると、個人情報を保護し、より安全なブラウジングが保証され、ハッキングの可能性が減ります。

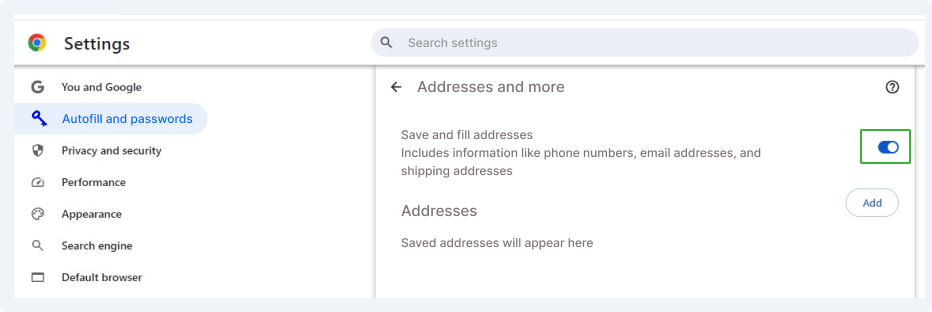

VI. パスワードの自動入力を無効にする

通常、ユーザーはさまざまなアプリで自動入力を有効にして、詳細を入力しないようにします。自動入力では、入力した機密情報やパスワードも保存されるため、ハッカーがデバイスにアクセスした場合にデバイスが脆弱になります。

侵害されると、ハッカーは簡単にアカウントにログインし、パスワードを変更し、データを盗むことができます。パスワードの自動入力を無効にすると、ハッカーが保存された認証情報に不正にアクセスするのを防ぐことができます。

Chrome のオートフィルを無効にする方法は次のとおりです。

Chrome の設定 > アドレス > フォームの自動入力をオフにします。